本文介绍如何通过 MCP(Model Context Protocol)将 jadx、IDA Pro、Large-Text-Viewer 等逆向工具与 AI 大模型打通,实现 AI 驱动的自动化逆向分析工作流。适用于 Claude Code、Trae 等支持 MCP 的 AI 客户端。

环境与工具准备

开始之前,请确保已安装以下基础环境:

- Python 3.8+(推荐使用 Miniconda, uv 管理)

- Java Runtime(jadx 运行需要,建议下载自带 JRE 的版本)

- Git

- IDA Pro(用于二进制逆向分析)

- AI 客户端:Claude Code 或 Trae(任选其一)

下载以下工具:

| 工具 | 下载地址 | 说明 | 备注 |

|---|---|---|---|

| jadx | Tags | Android APK/DEX 反编译器,将 APK 反编译为可读的 Java 源码 | 建议下载带 JRE 的版本(jadx-gui-x.x.x-with-jre-win) |

| jadx-ai-mcp | Tags | jadx 的 MCP 桥接插件,使 AI 可直接查询反编译结果、搜索类/方法/字段、获取交叉引用 | 需下载两个文件:jadx-ai-mcp-x.x.x.jar(jadx 插件)和 jadx-mcp-server-x.x.x.zip(MCP Server) |

| IDA-Pro-MCP | GitHub | IDA Pro 的 MCP 桥接,让 AI 直接进行反汇编查看、伪代码生成、符号重命名等操作 | 通过 pip 安装 |

| large-text-viewer-mcp | GitHub | 针对超大 trace 文件提供高性能搜索和分段读取,让 AI 能与海量 trace 数据交互 | 需要 Rust 编译环境 |

| Trae(可选) | 官网 | 字节跳动推出的 AI 编程 IDE,内置 MCP 支持,可作为 AI 客户端使用 | — |

一、jadx-MCP 配置

jadx 是 Android 逆向中最常用的反编译工具之一。通过 jadx-ai-mcp 插件,AI 可以直接访问 jadx 的反编译结果,实现自动化的代码搜索、类分析、交叉引用查询等操作。

1.1 安装 jadx-ai-mcp 插件

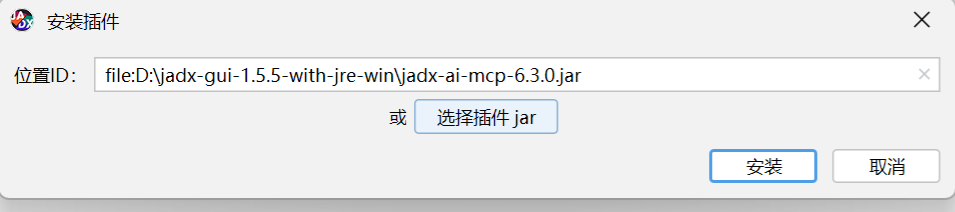

- 打开 jadx-gui,导航栏选择 插件 -> Manage plugins -> 安装插件

- 选择下载好的

jadx-ai-mcp-6.3.0.jar

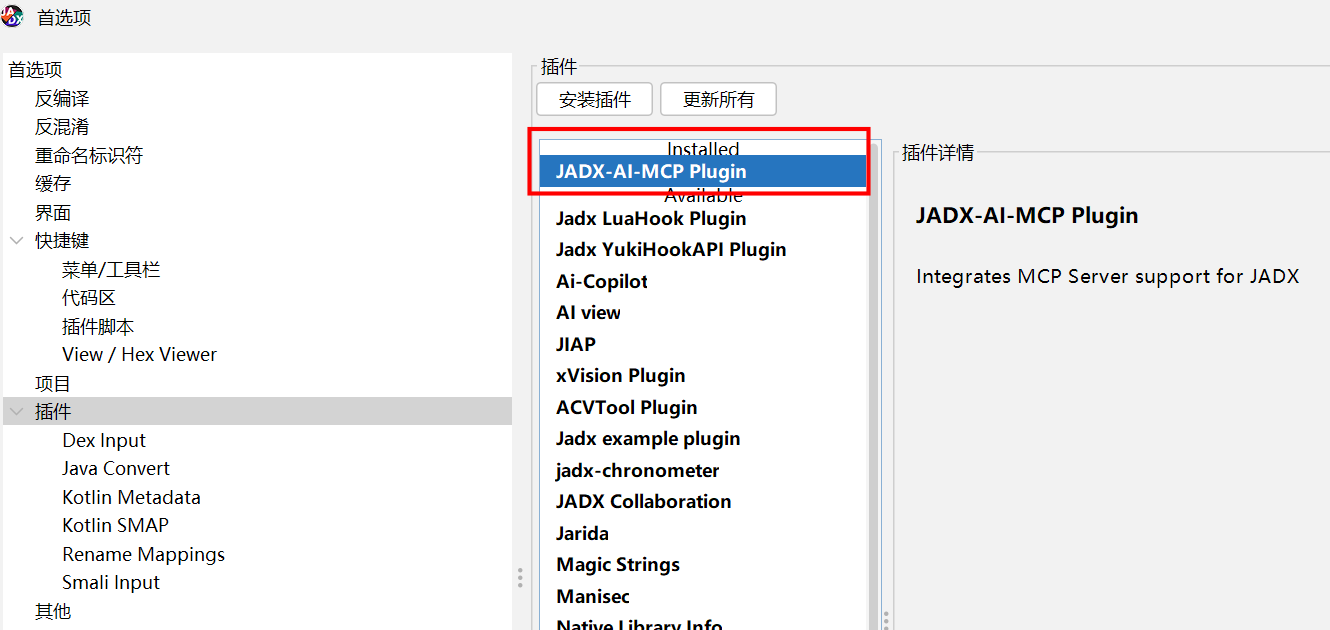

安装完成后,可以在插件列表中看到 jadx-ai-mcp:

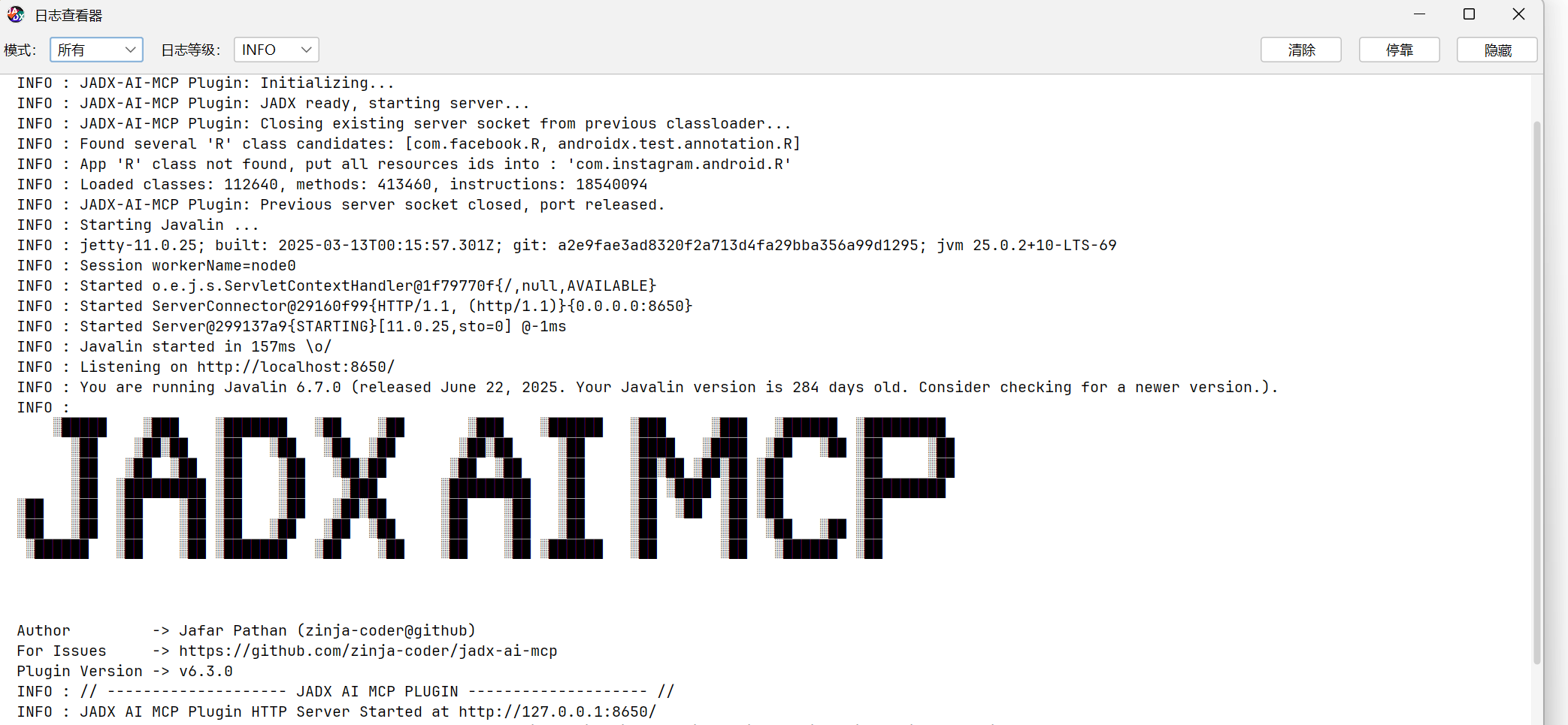

- 在 jadx 中导入一个 APK 文件。部分版本会自动启动 MCP 服务,可通过 帮助 -> 日志查看器 确认服务状态:

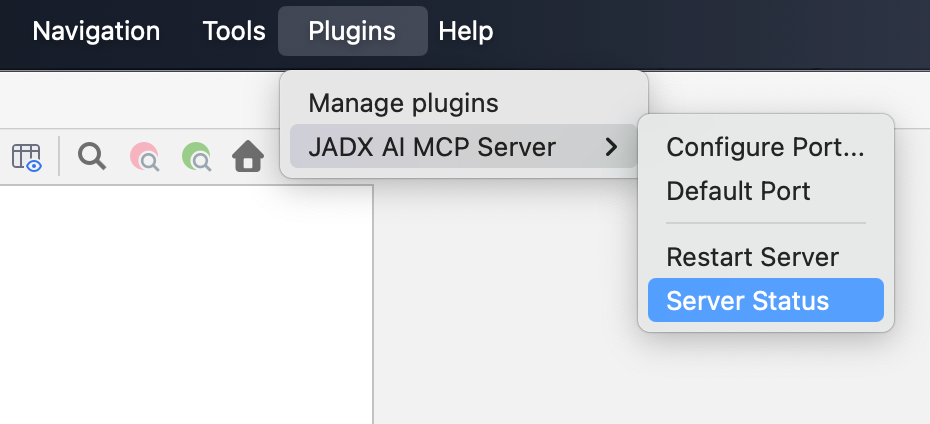

- 如果服务未自动启动,在导航栏 插件 中找到 jadx-mcp,选择 Server Status 手动启动:

1.2 配置 jadx-mcp-server

解压 jadx-mcp-server-6.3.0.zip,进入目录安装 Python 依赖:

1 | cd jadx-mcp-server |

确认 Python 解释器路径(后续配置 MCP 时需要用到):

1 | python -c "import sys; print(sys.executable)" |

1.3 在 AI 客户端中接入 MCP

方式一:Trae

在 Trae 的 MCP 设置中添加以下配置:

1 | { |

MCP 功能默认在 Builder with MCP 模式中可用:

方式二:Claude Code

Claude Code 支持两种 MCP 配置方式:

| 配置方式 | 配置文件位置 | 适用场景 |

|---|---|---|

| 全局配置 | C:\Users\<用户名>\.claude.json |

所有项目通用的 MCP 服务 |

| 项目配置(推荐) | 项目根目录下 .mcp.json |

仅当前项目使用,避免无关会话消耗 token |

推荐使用项目配置。在项目根目录创建 .mcp.json,写入与上面相同的配置内容。

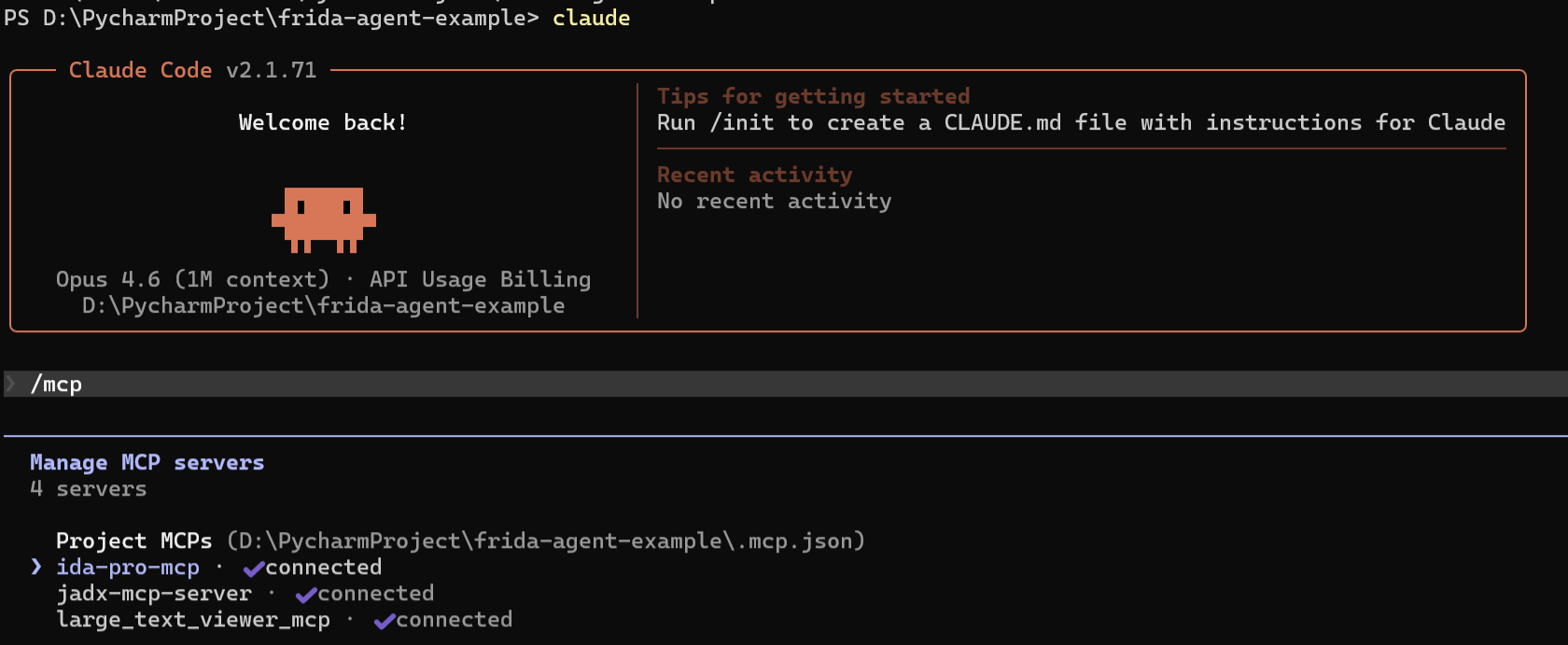

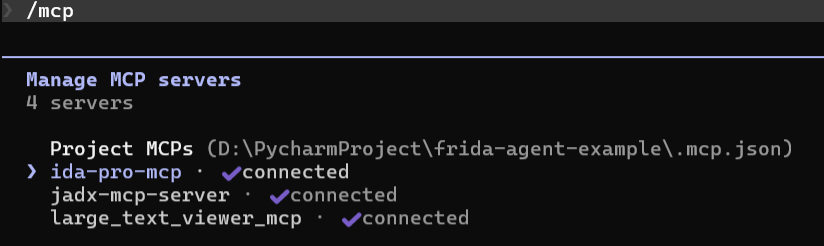

启动 Claude Code 后,输入 /mcp 命令验证 jadx-mcp-server 是否加载成功:

1.4 功能验证

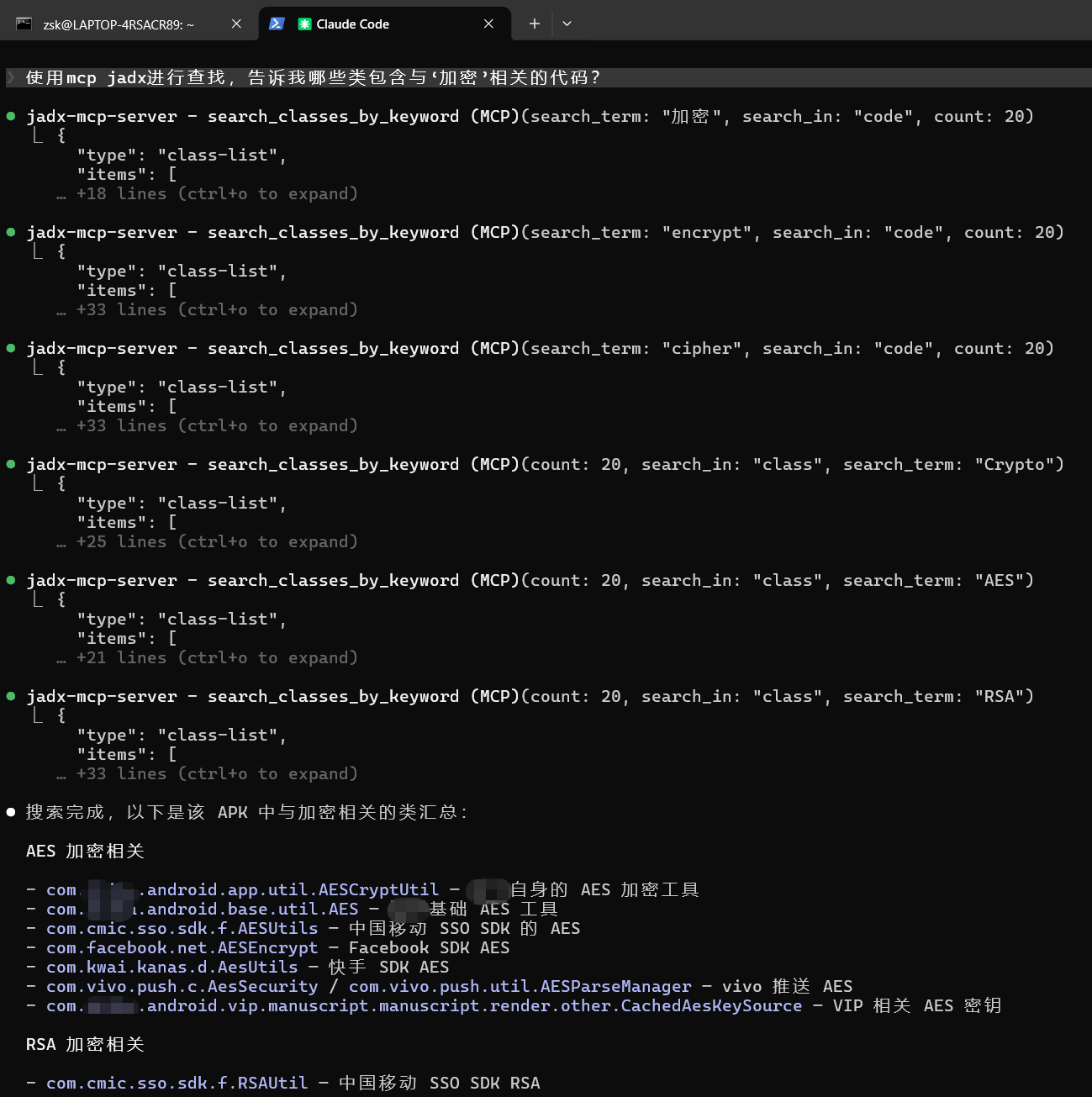

在 AI 客户端中输入以下提示词测试 jadx-MCP 是否正常工作:

1 | 使用 MCP jadx 进行查找,告诉我哪些类包含与"加密"相关的代码? |

AI 将通过 MCP 调用 jadx 的搜索接口,自动分析反编译代码并返回结果:

二、IDA-Pro-MCP 配置

IDA Pro 是二进制逆向分析的行业标准工具。通过 IDA-Pro-MCP,AI 可以直接读取 IDA 的反汇编视图、伪代码、函数列表等信息,甚至可以自动完成 CTF 题目的求解。

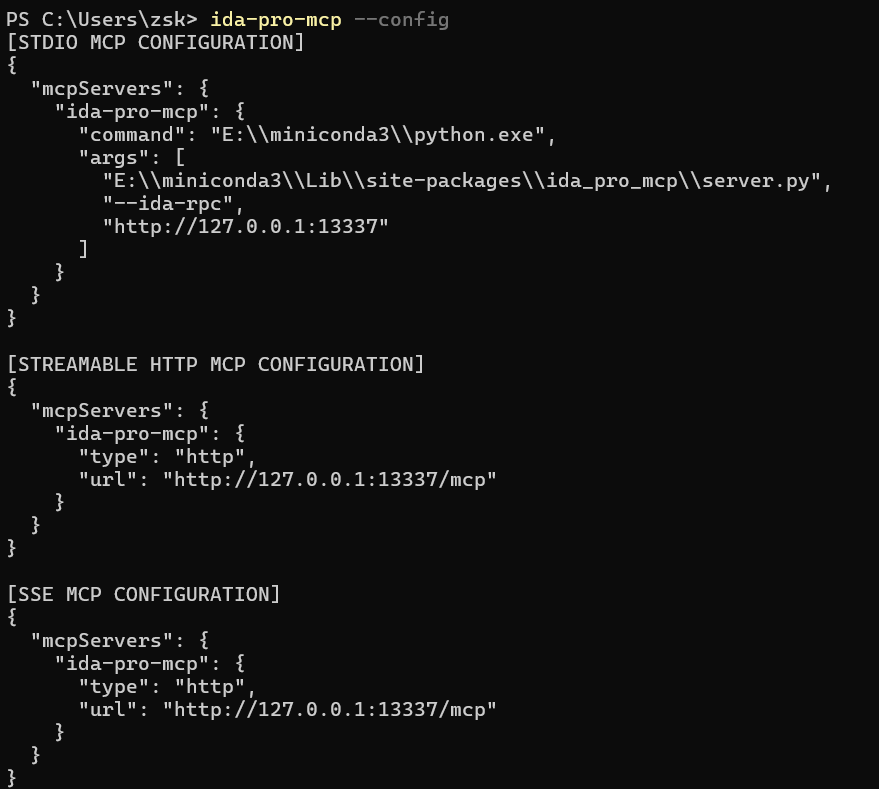

2.1 安装 IDA-Pro-MCP

1 | # 如果之前安装过旧版本,先卸载 |

生成配置时,选择 STDIO 类型:

2.2 配置 MCP 连接

将以下配置添加到 AI 客户端的 MCP 配置中(方式与 jadx-MCP 相同):

1 | { |

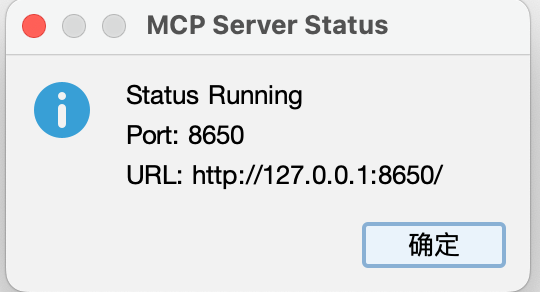

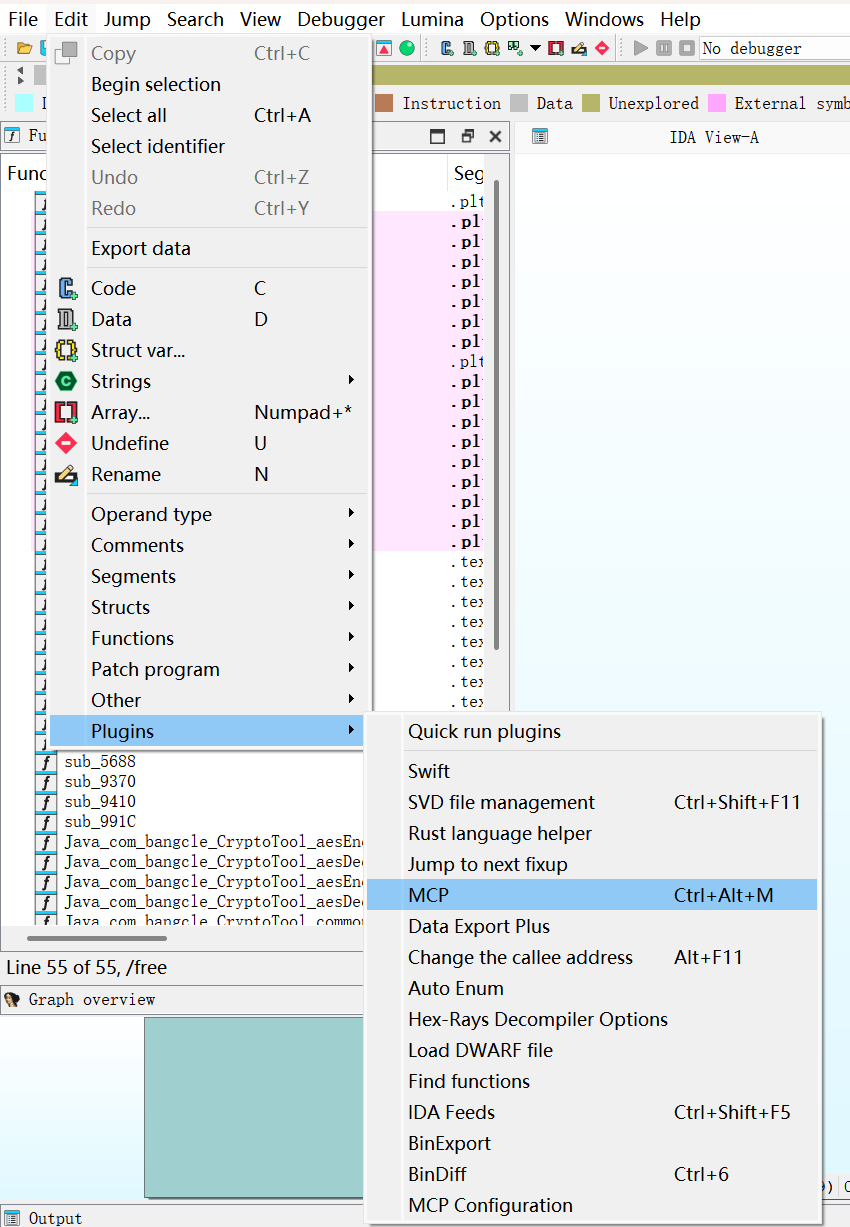

2.3 在 IDA 中启动 MCP 服务

- 启动 IDA Pro,加载待分析的二进制文件

- 通过菜单或快捷键

Ctrl + Alt + M启动 MCP 服务

启动成功后可以看到服务状态:

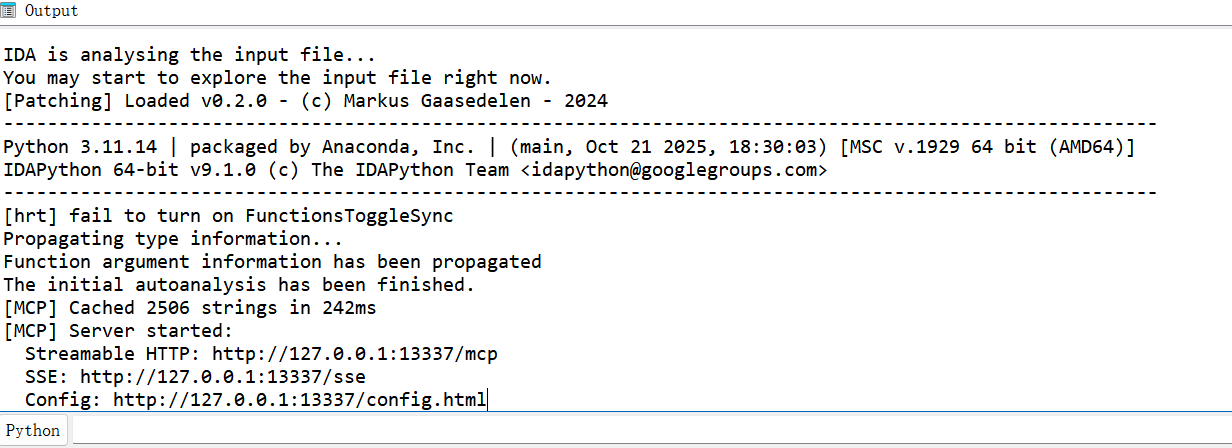

2.4 功能验证

以 CTF 题目为例,测试 IDA-MCP 的自动化分析能力。

题目来源:青少年 CTF 平台 - EasyGo

在 AI 客户端中输入:

1 | 只使用 MCP 中的 ida-pro-mcp,给出 IDA 中打开的 exe 的输入 flag 的正确值 |

AI 通过 MCP 自动分析 IDA 中的反汇编和伪代码,成功求解出 flag:

三、Large-Text-Viewer-MCP 配置

在逆向分析中,Frida/Stalker 等工具生成的 trace 文件往往有数百 MB 甚至数 GB,远超 AI 的上下文窗口限制。Large-Text-Viewer-MCP 通过提供高性能的搜索和分段读取接口,让 AI 能够与超大 trace 文件进行交互式分析。

注意:AI 分析 trace 的效果取决于模型能力和提示词质量,实际效率因场景而异。

3.1 安装 Rust 环境

large-text-viewer 使用 Rust 编写,需要先安装 Rust 工具链。

官方下载:https://rust-lang.org/tools/install/

1 | # 如果需要代理(根据网络环境决定) |

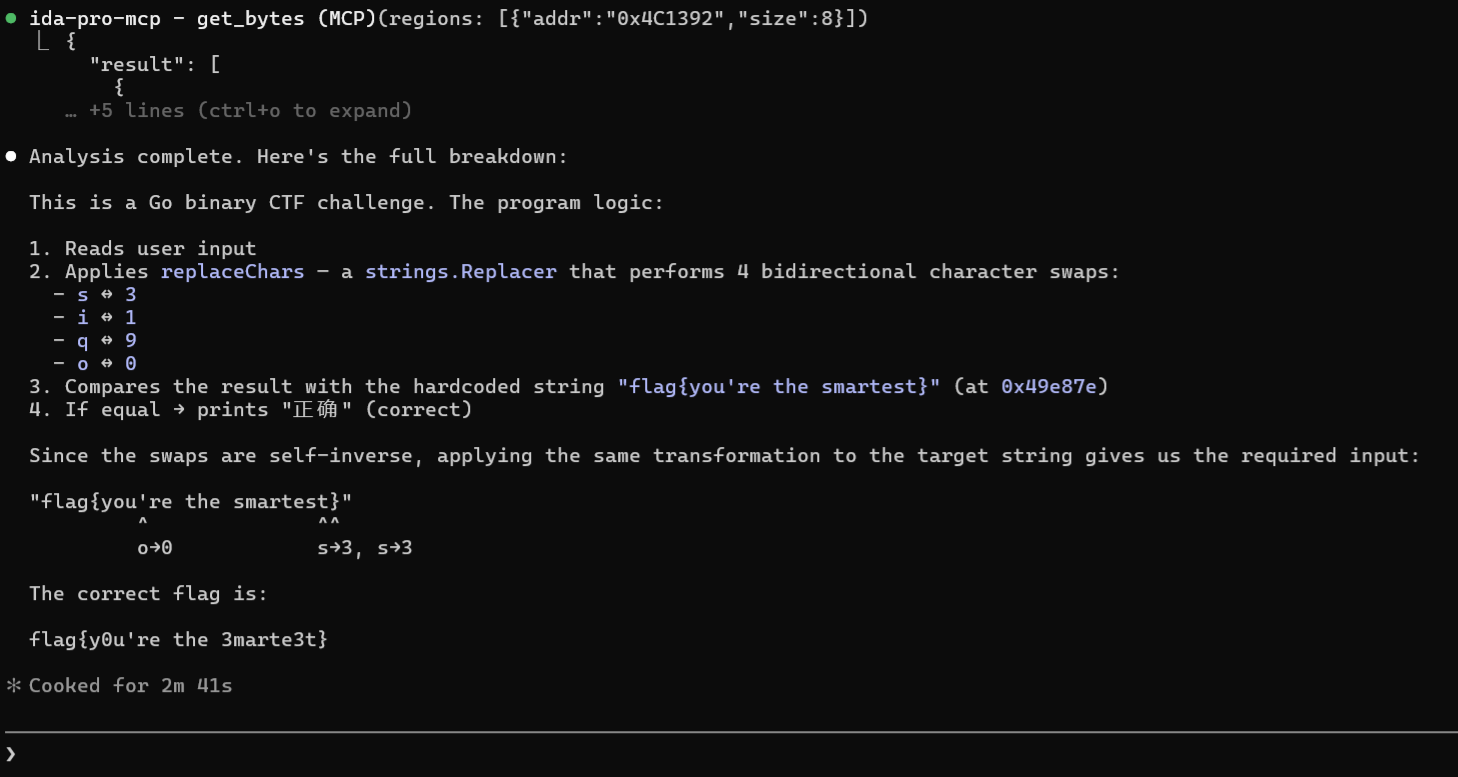

3.2 构建 large-text-viewer

1 | git clone -b dev_dev_mcp https://github.com/songpengfei1111-dot/large-text-viewer.git |

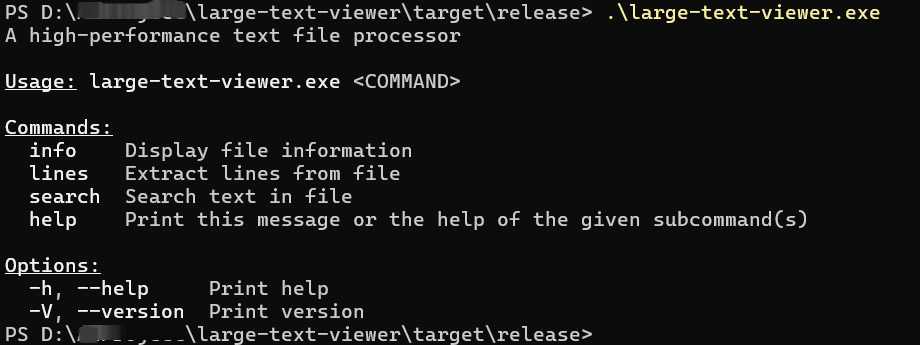

构建产物位于 target/release/large-text-viewer.exe,验证是否可正常运行:

3.3 安装 traceSearch_MCP

traceSearch_MCP 是 large-text-viewer 的 MCP 封装层,提供 Python MCP Server 接口。

项目地址:https://github.com/songpengfei1111-dot/traceSearch_MCP

1 | git clone https://github.com/songpengfei1111-dot/traceSearch_MCP |

配置 MCP:

1 | { |

验证 Claude Code 加载 MCP 成功:

3.4 Windows 适配

traceSearch_MCP 项目自带的 large-text-viewer 是 Linux 版本,在 Windows 上无法直接使用,需要手动替换为之前构建的 Windows 版本:

- 将构建好的可执行文件复制过去:

1 | copy D:\xxxx\large-text-viewer\target\release\large-text-viewer.exe D:\xxxx\traceSearch_MCP\target\release\large-text-viewer.exe |

删除 traceSearch_MCP 中自带的 Linux 版

large-text-viewer修改代码中的路径引用。使用 VSCode 全局替换(注意不要替换路径中的内容):

1 | 查找: ./target/release/large-text-viewer |

必须使用绝对路径,否则 Claude Code 调用 MCP 时会找不到 large-text-viewer。

- 替换完成后,重启 MCP 服务使配置生效。

3.5 实战演示:AI 辅助分析算法 Trace

完成以上配置后,可以参考以下文章了解 Large-Text-Viewer-MCP 配合 IDA-Pro-MCP 分析算法 trace 的完整过程:

该文章详细演示了如何让 AI 通过 MCP 读取超大 trace 文件、搜索关键调用、结合 IDA 伪代码还原算法逻辑,附件中包含可直接使用的测试 trace 文件。